威努特工业安全态势感知平台

态势分析与安全运营平台(通常简称态势感知)是企业的安全大脑,为日常安全运营工作提供技术支撑,功能涵盖了资产管理、漏洞管理、风险评估、合规评估、监测预警、攻击溯源、趋势预测、协同联动等,一方面提供系统资产态势、运行态势、攻击态势、脆弱性态势、事件态势等各类宏观态势,另一方面提供安全事件的智能分析,能够大幅降低误告警和冗余告警,极大降低海量告警导致的运维压力,提供事前风险排查、事中安全监测、事后追踪溯源的一站式安全服务。

- 系统简介

- 产品功能介绍

产品亮点

态势分析大屏

通过可视化场景,综合安全态势、资产态势、运行态势、脆弱性态势、网络攻击态势、横向威胁态势、安全事件态势等,实现安全风险可视化,形成一体化工业安全运营分析中心。

资产全生命周期管理

基于设备指纹自动识别系统内的设备和系统,支持3000+网络设备指纹、500+控设备指纹、300+视频监控设备指纹、1500+打印机指纹、200+安全设备指纹、100+种工控应用指纹,识别准确率可达90%。

以资产为核心,对多个数据信息进行整合,将资产运行信息、链路状态、资产漏洞、风险、操作系统、服务和端口等信息进行结构化整合,从底层硬件、操作系统、应用程序、安全风险多层次对资产情况进行全面刻画。

组态化拓扑

创新性的引入基于业务、基于工艺、基于拓扑的安全监测模式,以可视化拓扑方式实时展示网络安全问题。安全监测不再是安全设备本身的监测,而是基于网络内所有资产的监测,如主机、网络设备、服务器甚至“网线连通状态”,从单纯的安全监测提升到业务安全监测。

自动化风险评估和合规评估

内置等保2.0知识库,自动对系统合规情况进行检查,提供不合规项整改报告,量化合规指标,帮助安全管理员定期进行安全合规情况检查,让合规建设工作开展有序。

工业场景典型威胁分析

多源异构数据采集

灵活可扩展规则库,支持多种设备、多种协议、多种格式的日志的采集和标准化处理,包含7大类300多种设备日志采集,内置900多种日志解析规则,涵盖国内外主流厂商的安全设备、网络设备、中间件、数据库、主机、应用及服务日志。

产品功能

态势分析

▪ 综合安全态势:展示集团及下属公司整体资产和安全情况

▪ 资产态势:监测并展示系统各类资产数量、告警数量、服务分布和网络连接情况

▪ 运行态势:监测并展示系统内资产的可用性、运行情况、漏洞和告警情况

▪ 脆弱性态势:统计分析系统内资产的脆弱性信息,包括各类漏洞、高危端口、系统或应用配置不合规项等

▪ 网络攻击态势:基于攻击链分析法对系统遭受的各类攻击行为进行统计分析,识别出系统内各类攻击所处阶段、攻击来源、攻击时间、攻击次数、攻击手法、攻击路径

▪ 横向威胁态势:监测并展示对不同业务系统、不同区域之间的信息流动进行监测,对跨区通信、非法接入、非法外联行为

▪ 事件态势:统计分析系统日志、安全事件、安全告警情况

资产管理

▪ 资产自动识别,漏洞自动匹配,自动识别风险资产

▪ 资产画像,多维度描述IT资产,如IP、MAC、品牌、承载业务、漏洞、开放端口、资产访问关系图等

▪ 支持基于资产价值、资产脆弱性、合规指数和威胁告警信息,量化评估资产的风险值

脆弱性管理

▪ 联动漏扫,融合漏扫结果,统计分析每个厂区的高、中、低漏洞的数量,漏洞级别的分布、漏洞类型的统计、洞的设备类型排名、漏洞的设备厂商排名、以及资产的漏洞数量排名

▪ 统计分析各设备配置不合规,支持7大类60小类2000多条检查项

监测预警

▪ 全面监测系统内的违规操作、攻击入侵、异常行为,流量和协议异常情况,基于智能分析引擎,对海量事件进行去重、归并、关联分析处理,屏蔽误报警,输出有价值的高可靠性告警

追踪溯源

▪ 攻击溯源:针对网络攻击事件,寻找相关日志,识别威胁来源,追查攻击源头、入侵路径和攻击时间轴

▪ 攻击链分析:基于攻击链模型对网络攻击进度进行全过程攻击行为分析

▪ 攻击路径还原:挖掘时间窗口内相关的所有访问行为和安全事件,绘制攻击路径图

数据挖掘

▪ 通过实时分析网络中的流量及事件日志,发现网络中的异常资产,当某一资产的CPU使用率、内存使用率、硬盘使用率、安全事件告警、漏洞数量超过一定阈值,界面高亮显示,同时闪烁提醒

▪ 挖掘安全事件之间的隐含的关联关系,及时预判,及时告警

▪ 挖掘安全事件时间周期

▪ 基于历史事件序列,通过AI算法预测未来内事件趋势

合规评估

▪ 对目标区域系统进行合规检查,系统通过采集主机终端的配置信息,结合国标或行标的安全要求,检查识别不合规配置,自动计算合规指数,并对多个区域或系统的合规指数进行对比分析

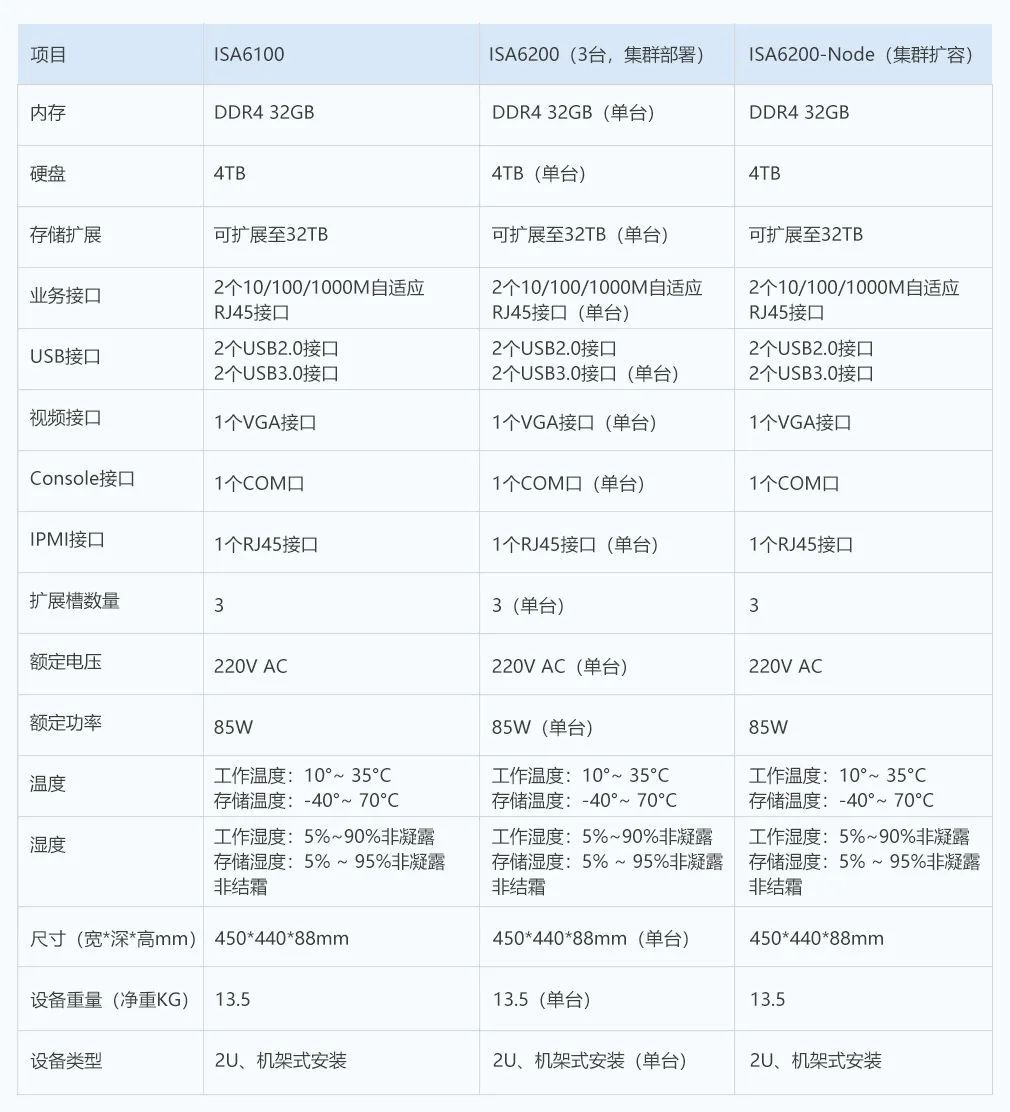

硬件指标

应用场景

帮助运营者实现企业整体安全目标,支撑引导日常安全运营工作

▪ 安全建设碎片化、安全能力各司其职,缺乏对业务全局的安全分析

▪ 资产管理相对于传统IT网络技术难度大,资产管理自动化程度低

▪ 安全设备协同联防难度大,应急响应速度慢,效率低

解决方案

帮用户建立本地集监测、响应、处置、预测、防御为一体的业务安全运营中心,利用大数据、机器学习、AI等技术,发现潜伏到网络内部的高级威胁,并通过多设备策略联动,快速对威胁事件进行阻断

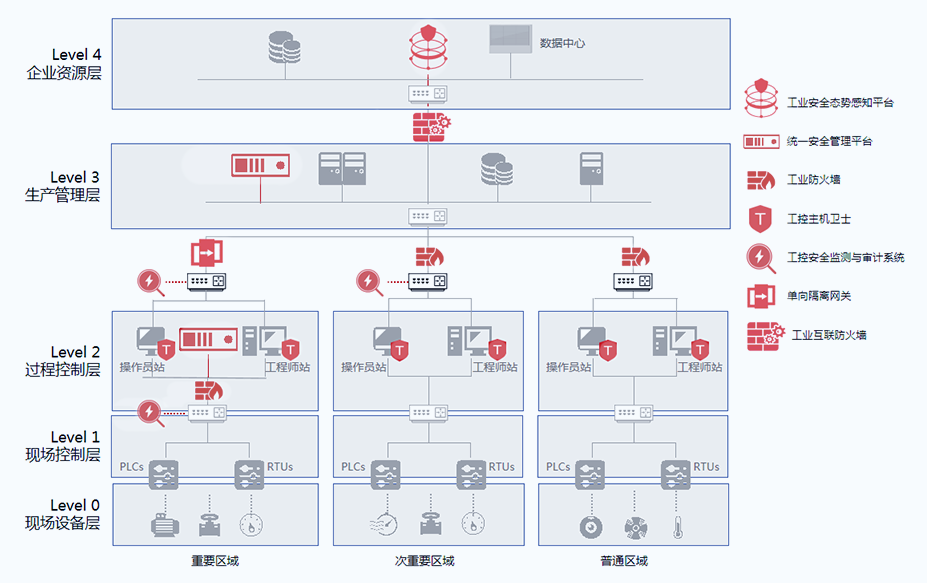

典型部署

具体部署参加见下图,包括流量探针(具体可选择流量审计、入侵检测、高级威胁检测等设备)、日志探针(具体可选择主机卫士、日志审计等)、综合管理探针(具体可使用统一安全管理平台实现,可实现设备和策略联动、初级安全分析等功能)